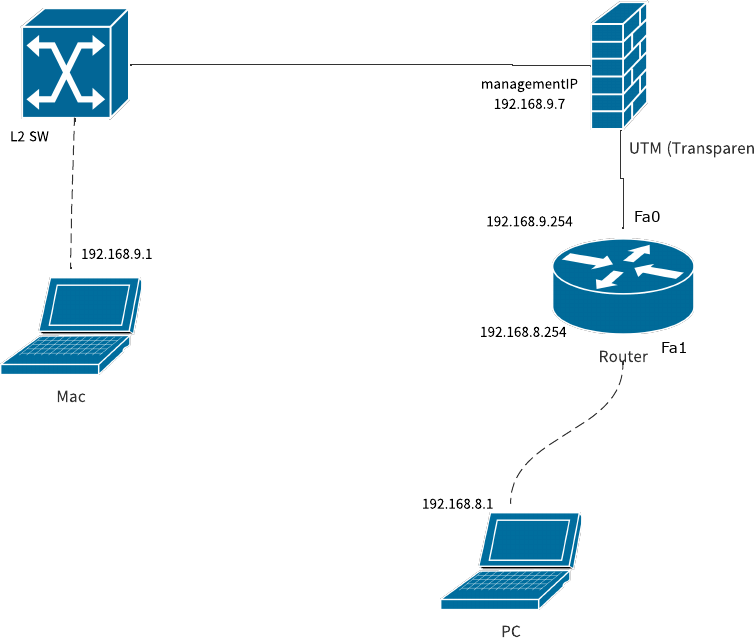

目的

異なるセグメント同士がルーティングして通信する際に、経路上にUTMを配置して全ての通信を検疫します。

Fortigate設定

FortigateはL2透過タイプのTransparentモードに変更します。理由はありませんが、今回はrootVDOMをTransparentモードにします。VDOMは使用しなくても組めます

# config vdom

(vdom) # edit root

current vf=root:0

(root) #

(root) # config system settings

(settings) #

(settings) # show

config system settings

set opmode transparent

set manageip 192.168.9.7/255.255.255.0

end

UTMから同じセグメントの端末へ疎通がとれることを確認します

(root) # execute ping 192.168.9.1

PING 192.168.9.1 (192.168.9.1): 56 data bytes

64 bytes from 192.168.9.1: icmp_seq=0 ttl=64 time=0.8 ms

64 bytes from 192.168.9.1: icmp_seq=1 ttl=64 time=0.8 ms

Router設定

2つのルーテッドポートにIPを振ります

RT-K#sh ip int brief

Interface IP-Address OK? Method Status Protocol

FastEthernet0 192.168.9.254 YES NVRAM up up

FastEthernet1 192.168.8.254 YES NVRAM up up

疎通確認

両端の端末同士で疎通が取れればOKです。

192.168.9.1 > 192.168.8.1

% ping 192.168.8.1

PING 192.168.8.1 (192.168.8.1): 56 data bytes

64 bytes from 192.168.8.1: icmp_seq=0 ttl=63 time=1.239 ms

64 bytes from 192.168.8.1: icmp_seq=1 ttl=63 time=1.429 ms

余談

MacOSのUSB-NICは、GUIでやる場合アダプタ設定の「Router」にルータのIPを入れます。これが全体のdefault gatewayになってしまうので、

wifiとかも接続してる場合、インターネット接続不可になります。USB-NICにStaticRoute入れるのはCLIでないと出来ないようです

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

![[商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。] [商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。]](https://hbb.afl.rakuten.co.jp/hgb/40b822d7.8673732e.40b822d8.d76db00e/?me_id=1259438&item_id=10004372&pc=https%3A%2F%2Fthumbnail.image.rakuten.co.jp%2F%400_mall%2Fstatus%2Fcabinet%2Fswitch%2Fimgrc0084142936.jpg%3F_ex%3D240x240&s=240x240&t=picttext)

![[商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。] [商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。]](https://hbb.afl.rakuten.co.jp/hgb/40b82679.01a71855.40b8267a.a7b95f2d/?me_id=1378156&item_id=10410653&pc=https%3A%2F%2Fthumbnail.image.rakuten.co.jp%2F%400_mall%2Fcocohouse%2Fcabinet%2F2005m08-4%2Fb01btxg8io.jpg%3F_ex%3D240x240&s=240x240&t=picttext)

![[商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。] [商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。]](https://hbb.afl.rakuten.co.jp/hgb/40b84141.d72ec365.40b84142.a0bb1830/?me_id=1339635&item_id=10362758&pc=https%3A%2F%2Fthumbnail.image.rakuten.co.jp%2F%400_mall%2Fdoriem%2Fcabinet%2Fb014%2F157364.jpg%3F_ex%3D240x240&s=240x240&t=picttext)

![[商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。] [商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。]](https://hbb.afl.rakuten.co.jp/hgb/40b822d7.8673732e.40b822d8.d76db00e/?me_id=1259438&item_id=10004377&pc=https%3A%2F%2Fthumbnail.image.rakuten.co.jp%2F%400_mall%2Fstatus%2Fcabinet%2Fswitch%2Fimgrc0070482044.jpg%3F_ex%3D240x240&s=240x240&t=picttext)

![[商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。] [商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。]](https://hbb.afl.rakuten.co.jp/hgb/40b846ec.51afae82.40b846ed.794cb23b/?me_id=1315645&item_id=10419226&pc=https%3A%2F%2Fthumbnail.image.rakuten.co.jp%2F%400_mall%2Fhome-carpentry%2Fcabinet%2Fimage0306%2F3028806_1.jpg%3F_ex%3D240x240&s=240x240&t=picttext)

![[商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。] [商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。]](https://hbb.afl.rakuten.co.jp/hgb/40b84864.cdcbf673.40b84866.d517f0b2/?me_id=1332333&item_id=10000097&pc=https%3A%2F%2Fthumbnail.image.rakuten.co.jp%2F%400_mall%2Fnwkoubou%2Fcabinet%2Fcompass1496218533.jpg%3F_ex%3D240x240&s=240x240&t=picttext)

![[商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。] [商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。]](https://hbb.afl.rakuten.co.jp/hgb/40b84943.617ce4b7.40b84944.c238d4dc/?me_id=1281142&item_id=10015769&pc=https%3A%2F%2Fthumbnail.image.rakuten.co.jp%2F%400_mall%2Fwaysas%2Fcabinet%2Fitem%2Fnetwork%2Ffortigate-60c_001.jpg%3F_ex%3D240x240&s=240x240&t=picttext)

![[商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。] [商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。]](https://hbb.afl.rakuten.co.jp/hgb/40b84a68.583dbab9.40b84a69.3d45b852/?me_id=1295133&item_id=10000732&pc=https%3A%2F%2Fthumbnail.image.rakuten.co.jp%2F%400_mall%2Fauc-denpan%2Fcabinet%2F03700674%2F06434490%2Fimgrc0089812874.jpg%3F_ex%3D240x240&s=240x240&t=picttext)

![[商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。] [商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。]](https://hbb.afl.rakuten.co.jp/hgb/40b84b22.a3517b22.40b84b23.1b8467c3/?me_id=1396399&item_id=10270144&pc=https%3A%2F%2Fthumbnail.image.rakuten.co.jp%2F%400_mall%2Fbearhomes%2Fcabinet%2F11095388%2Fd4669f0ec84d992.jpg%3F_ex%3D240x240&s=240x240&t=picttext)

![[商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。] [商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。]](https://hbb.afl.rakuten.co.jp/hgb/40b84864.cdcbf673.40b84866.d517f0b2/?me_id=1332333&item_id=10000172&pc=https%3A%2F%2Fthumbnail.image.rakuten.co.jp%2F%400_mall%2Fnwkoubou%2Fcabinet%2Fcompass1623633344.jpg%3F_ex%3D240x240&s=240x240&t=picttext)

![[商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。] [商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。]](https://hbb.afl.rakuten.co.jp/hgb/40bb73ec.1b546e17.40bb73ed.71246164/?me_id=1425351&item_id=10003191&pc=https%3A%2F%2Fthumbnail.image.rakuten.co.jp%2F%400_mall%2Fthrsparkle%2Fcabinet%2Fhiro_0012%2Fb01n0f91gh00.jpg%3F_ex%3D240x240&s=240x240&t=picttext)